在线跟踪变得更加准确且更难以规避。

放大/跨浏览器跟踪系统的系统架构。

研究人员最近开发了第一种可靠的技术,即使访问者使用两个或多个不同的浏览器,网站也可以跟踪访问者。 这破坏了针对根据浏览器留下的数字指纹来识别访问者的网站的关键防御。

当用户使用默认或常用设置的浏览器时,最先进的指纹识别技术可以非常有效地识别用户。 例如,电子前沿基金会的隐私工具 Panopticlick 发现,大约 77,691 个浏览器中只有一个具有与本报记者常用的浏览器相同的特征。 此类指纹是在特定浏览器安装中发现的特定设置和自定义的结果,包括插件列表、所选时区、是否打开“不跟踪”选项以及是否正在使用广告拦截器。

然而,到目前为止,跟踪仅限于单个浏览器。 这一限制使得将 Firefox 浏览器留下的指纹与同一台计算机上运行的 Chrome 或 Edge 安装的指纹联系起来是不可行的。 这项新技术在题为“通过操作系统和硬件级功能进行(跨)浏览器指纹识别”的研究论文中进行了概述,不仅可以跨多个浏览器工作,而且比以前的单浏览器指纹识别更准确。

指纹识别并不一定是坏事,在某些情况下,还可以为最终用户带来潜在的好处。 例如,银行可以使用它来了解登录在线帐户的人没有使用之前每次访问时使用过的计算机。 根据这一观察,银行可以通过电话与账户持有人核实,以确保登录是合法的。 但指纹识别也带来了令人警醒的隐私问题。

“从消极的角度来看,人们可以利用我们的跨浏览器跟踪,通过提供定制广告来侵犯用户的隐私,”首席研究员、理海大学计算机科学与工程系助理教授 Yinzhi Cao 告诉 Ars。 “我们的工作让情况变得更糟,因为用户切换浏览器后,广告公司仍然可以识别用户。为了击败隐私侵犯,我们认为我们需要充分了解我们的敌人。”

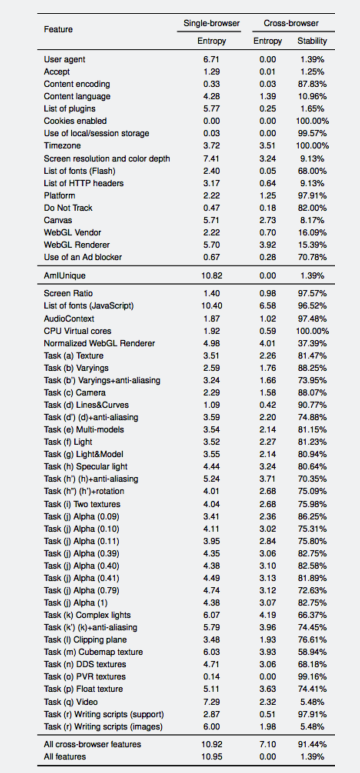

这项新技术依赖于指示浏览器执行各种任务的代码。 这些任务反过来又会利用操作系统和硬件资源,包括显卡、多个 CPU 核心、声卡和安装的字体,这些资源对于每台计算机都略有不同。 例如,跨浏览器指纹识别执行 20 个精心挑选的任务,这些任务使用 WebGL 标准在浏览器中渲染 3D 图形。 总共有 36 项新功能独立于特定浏览器工作。

研究人员在论文中写道:

我们提出了一种基于许多新颖的操作系统和硬件级功能的(跨)浏览器指纹识别,例如来自显卡、CPU、音频堆栈和安装的编写脚本的功能。 具体来说,由于许多此类操作系统和硬件级别的功能都通过浏览器 API 暴露给 JavaScript,因此当要求浏览器通过这些 API 执行某些任务时,我们可以提取特征。 提取的特征可用于单浏览器和跨浏览器指纹识别。

百分之九十九的成功率

新的跟踪技术依赖于足够紧凑的 JavaScript 代码,当访问者专注于特定任务(例如阅读文本或观看视频)时,可以在后台快速运行。 研究人员推出了这个网站来演示这些技术,并在这里发布了相应的源代码。 在三个月内从 1,903 位用户收集了 3,615 个指纹的测试中,该技术能够成功识别 99.2% 的用户。 相比之下,一种名为 AmIUnique 的单浏览器指纹识别技术的成功率为 90.8%。

幸运的是,跨浏览器跟踪对使用默认安装的 Tor 浏览器的人不起作用。 尽管如此,许多人还是调整了 Tor 的安装,使其支持游戏网站或其他在线目的地所需的某些 WebGL 图形功能。 虽然这些调整可能会让 Tor 浏览器更实用,但也可能会降低它对指纹识别技术的免疫力。 曹说,他不知道有任何网站使用跨浏览器指纹识别。

跨浏览器指纹识别只是开发人员为跟踪访问其网站的人员而想出的最新技巧。 除了传统的单浏览器指纹识别之外,其他跟踪方法还包括监视访问者输入密码和其他文本的方式以及在电视广告或网站中嵌入听不见的声音。 没有附加麦克风或扬声器的 Tor 浏览器可能是最有效的保护手段,尽管研究人员表示在虚拟机内运行浏览器也可能有效。

“这种方法是轻量级的,但我们需要找到所有可能的可指纹位置,例如画布和音频上下文,”研究人员在谈到潜在的虚拟化防御时写道。 “如果缺少一个地方,浏览器仍然可以以某种方式进行指纹识别。我们将其作为我们未来探索正确虚拟化层的工作。”

保贝狗是一款个人信息保护产品。

保贝狗是一款个人信息保护产品。